在数字化时代,构建坚固的网络防线离不开一系列专业的安全设备。这些设备各司其职,共同构成了一个纵深防御体系。以下是主流网络安全设备及其核心功能的详细介绍,并附上相关的技术咨询要点。

一、 边界防护类设备

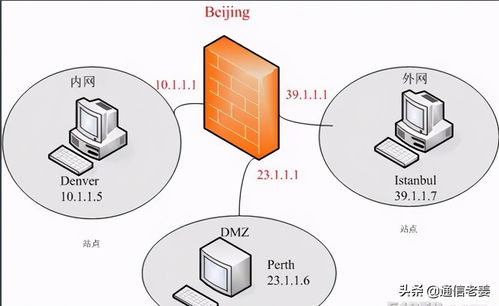

- 防火墙

- 核心功能:作为网络安全的“门卫”,防火墙依据预设的规则(如IP地址、端口、协议)控制网络之间的访问,阻止未授权的流量进入或离开受保护的网络区域。下一代防火墙更集成了应用识别、入侵防御等功能。

- 技术咨询要点:选择时需考虑吞吐量、并发连接数、规则处理能力,以及是否支持虚拟化、云环境集成等。

- 入侵检测系统/入侵防御系统

- 核心功能:

- IDS:像“监控摄像头”,实时监测网络或系统中的异常流量和攻击行为(如漏洞利用、恶意软件活动),并发出警报。

- IPS:则像“安保人员”,在检测到攻击时能够主动拦截和阻断恶意流量,实现实时防护。

- 技术咨询要点:关注检测引擎的准确率(误报、漏报率)、规则库更新频率、以及对零日威胁的检测能力。

二、 访问控制与身份管理类设备

- 虚拟专用网网关

- 核心功能:通过加密隧道技术在公共网络上建立安全、私密的连接,确保远程用户或分支机构能够安全访问内部网络资源。

- 技术咨询要点:需评估支持的VPN协议(如IPSec, SSL)、加密强度、最大并发用户数及高可用性方案。

- 统一身份认证/单点登录系统

- 核心功能:集中管理用户身份和访问权限,用户一次登录即可访问多个授权应用,极大提升安全性与管理效率。

- 技术咨询要点:考察与现有目录服务(如AD)的集成度、支持的多因子认证方式、以及会话管理和审计能力。

三、 威胁检测与响应类设备

- 高级威胁检测/沙箱

- 核心功能:针对未知的、高级的恶意软件和攻击,通过在隔离的虚拟环境(沙箱)中执行文件或代码,观察其行为,从而判断其恶意性。

- 技术咨询要点:关注沙箱的隐蔽性、分析深度(如是否分析内存行为、网络行为)、以及与其他安全设备的联动响应能力。

- 安全信息和事件管理/安全编排、自动化与响应平台

- 核心功能:

- SIEM:作为“安全指挥中心”,负责集中收集、关联分析来自各类设备的海量日志和事件,提供全景威胁可视化和合规报告。

- SOAR:在SIEM基础上,通过剧本自动化执行事件响应流程,大幅提升应急响应速度。

- 技术咨询要点:评估数据吞吐与存储性能、分析引擎的关联能力、预置的合规报告模板,以及SOAR剧本的灵活性与集成广度。

四、 应用与数据安全类设备

- Web应用防火墙

- 核心功能:专门防护针对Web应用层的攻击,如SQL注入、跨站脚本、CC攻击等,是保障网站和Web服务安全的关键。

- 技术咨询要点:需考察防护规则的准确性、对加密流量的检测能力、以及是否支持API安全防护。

- 数据防泄露系统

- 核心功能:通过内容识别、行为分析等技术,监控和防止敏感数据(如客户信息、知识产权)通过邮件、移动存储、网络传输等途径被非法泄露。

- 技术咨询要点:关注敏感数据识别精度、对结构化与非结构化数据的支持、以及响应策略的灵活性(如告警、阻断、加密)。

五、 网络信息设备技术咨询核心建议

在进行网络安全体系规划与设备选型时,建议从以下角度进行技术咨询:

- 风险评估与需求分析:首先明确自身需要保护的核心资产、面临的主要威胁以及合规性要求(如等保2.0、GDPR),避免盲目采购。

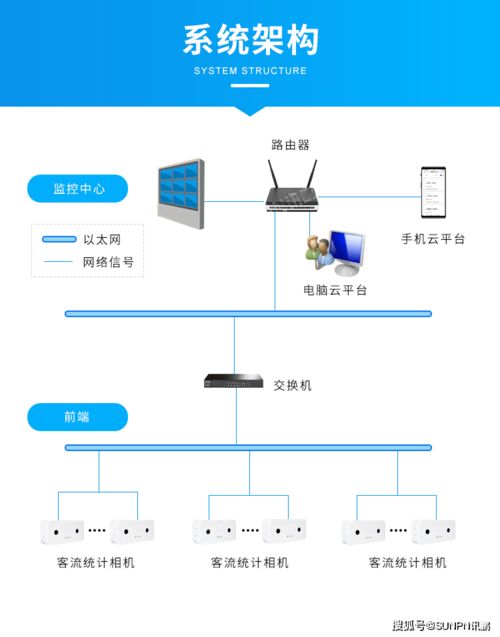

- 体系化设计:安全不是单点产品堆砌,应咨询如何根据“纵深防御”原则,让各类设备协同联动,形成覆盖网络、主机、应用、数据的整体解决方案。

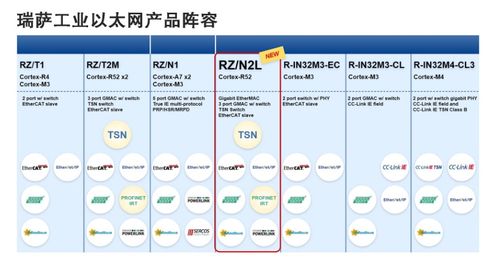

- 性能与可扩展性:设备性能需匹配当前及未来一段时期的网络流量和业务增长,并考虑对虚拟化、混合云等新兴环境的支持。

- 可管理性与运维:评估设备的集中管理能力、策略配置复杂度、日志分析界面友好度以及厂商的技术支持与服务水平协议。

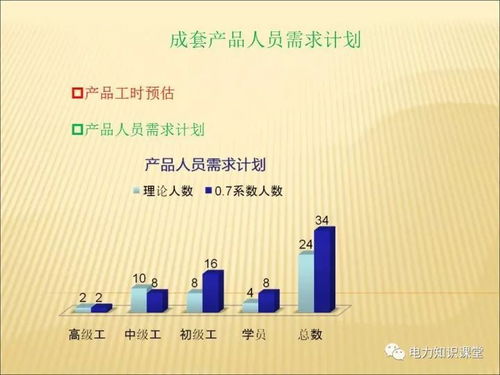

- 总拥有成本:除采购成本外,更应咨询长期的授权订阅、维护升级、能耗及人力资源投入成本。

网络安全设备是技术工具,其有效性的关键在于与业务需求的紧密结合及科学的体系化部署。专业的网络信息设备技术咨询,应致力于帮助企业构建一个动态、智能、可持续运营的安全防护体系。